במאמר זה אסקור פקודות ADB שימושיות לבדיקות של מכשירי מובייל – אנדרואיד.

Android Debug Bridge – הוא Command-line interface רב-תכליתי שמאפשר לתקשר עם המכשיר הנייד ע"י הפעלת מגוון של פקודות.

התקנת הכלי

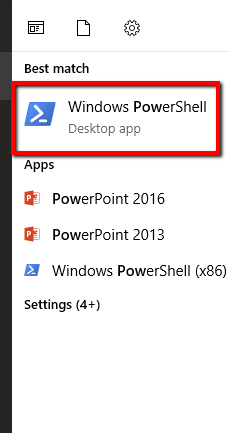

- ראשית, נתקין את Chocolatey, נבצע כניסה לתוך PowerShell:

- נעקוב אחר מדריך המשתמש להתקנה שנמצא בקישור הבא.

- התקנה מהירה למשתמשי Windows באמצעות- Chocolatey שדואג מלבד התקנת הכלי גם להכניס אותו כמשתנה סביבה- מומלץ מכיוון שנחסך זמן יקר בקינפוג ידני של משתני סביבה מה שיכול להוביל לטעויות.

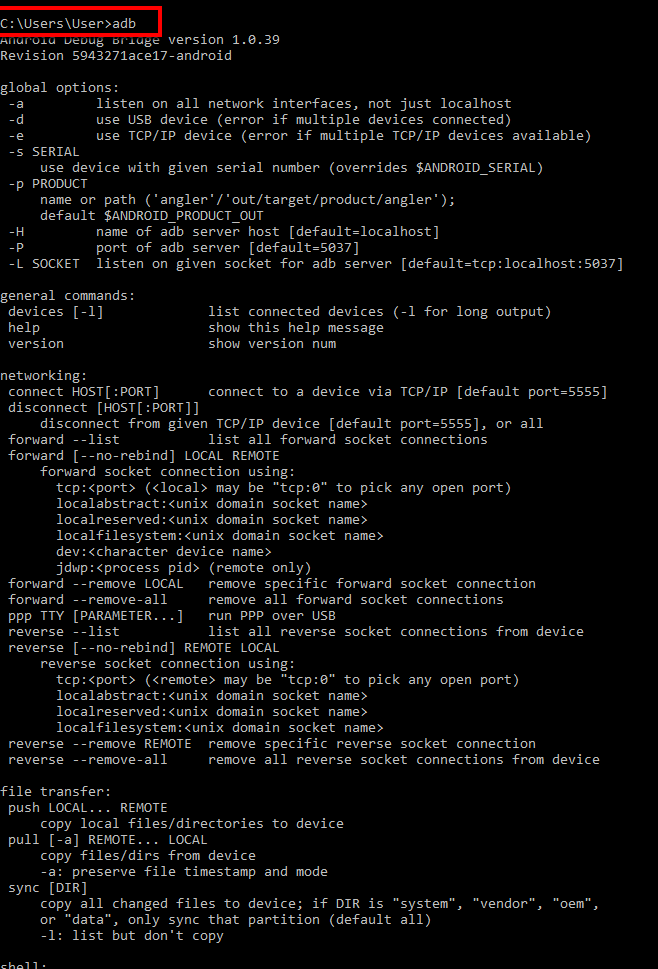

- וידוא שהכלי הותקן בהצלחה ע"י כתיבת “adb” בשורת הפקודות, ווידוא שחוזרות כל האפשרויות של הכלי.

שימוש בכלי

- נחבר את המכשיר עם כבל USB לתוך המחשב ונפעיל את "Developer mode" במכשיר – הסברים בלינק הבא.

- לאחר מכן – נסמן את האופציה "Enabling USB Debugging" – הסברים פה.

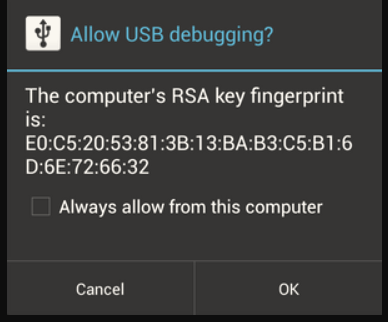

- נאפשר לבצע USB Debugging למכשיר בחלונית האבטחה.

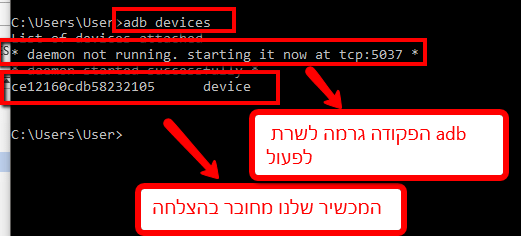

- נוודא שהמכשיר שלנו מחובר בהצלחה על ידי זה שנרשום את הפקודה "adb devices"

המלצתי היא לשמור את הקבצים של הסקריפטים שאציג בקבצים שהסיומת שלהם היא bat לדוגמא example.bat על מנת שלא נצטרך לכתוב את הפקודות שוב ושוב בשורת הפקודות אלא נריץ את הפקודות ע"י הפעלת הקובץ.

צילומי מסך

צילומי מסך הם חובה בדיווחי באגים שקשורים לחווית משתמש.

הסקריפט הבא מבצע צילומי מסך של הטלפון הנייד, ושומר אותם בשולחן העבודה (או לחלופין היכן שתבחרו, ע"י שינוי הפקודה הראשונה) עם timestamp של התאריך הנוכחי. לאחר השמירה הם נמחקים מהמכשיר.

cd C:\Users\\Desktop

set SAVESTAMP=%DATE:/=-%@%TIME::=-%

set SAVESTAMP=%SAVESTAMP: =%

adb shell screencap -p /sdcard/%SAVESTAMP%.png

adb pull /sdcard/%SAVESTAMP%.png

adb shell rm /sdcard/%SAVESTAMP%.png

התוצרים של הרצת הסקריפט:

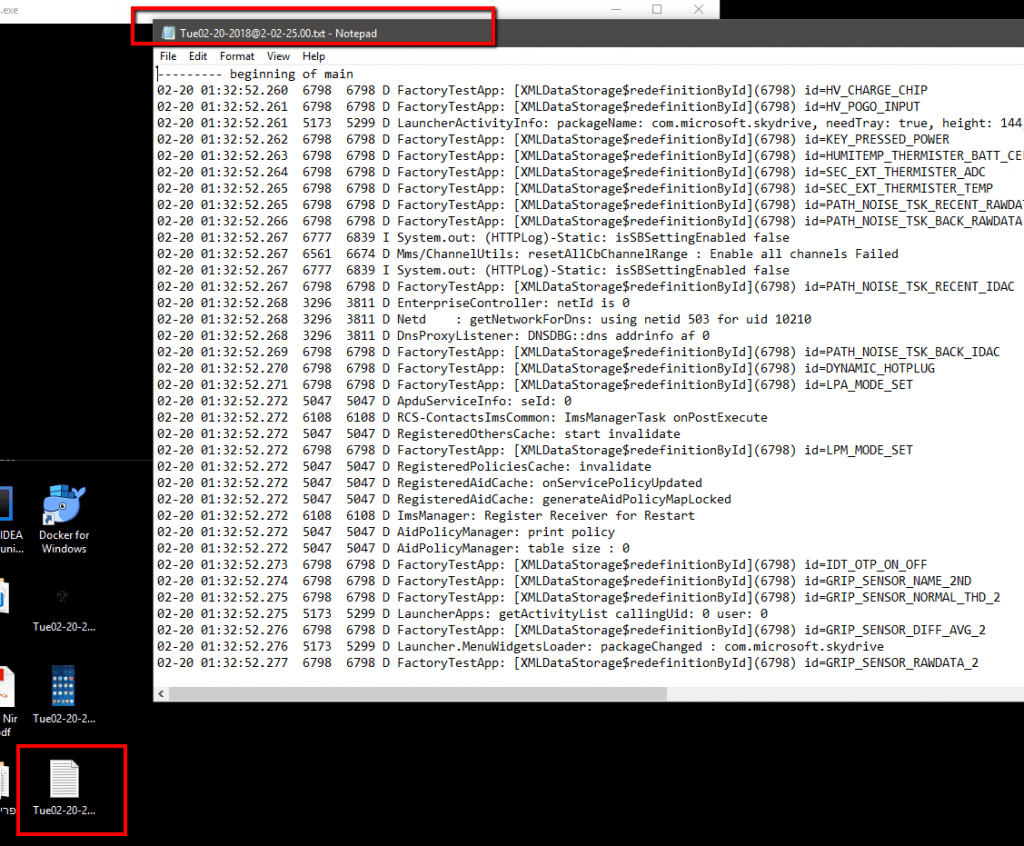

שמירת לוגים של Logcat

Logcat הוא כלי CLI שמקבל דיווחי קריסה של אפליקציות והדפסות ללוג שהאפליקציה הדפיסה עם מחלקת log. הלוגים שימושיים מאוד לצוותי הפיתוח, כשאנחנו מוצאים באג שגורם לקריסת האפליקציה, לצורך שיחזור והבנה של הקריסה. ניתן לקרוא עוד על הכלי פה.

מצ"ב הסקריפט– כמו בסקריפט הקודם הלוגים נשמרים בשולחן העבודה עם timestamp של התאריך הנוכחי, לאחר השמירה הם נמחקים מהמהכשיר. מיקום שמירת הלוגים הוא לבחירתכם:

cd C:\Users\\Desktop

set SAVESTAMP=%DATE:/=-%@%TIME::=-%

set SAVESTAMP=%SAVESTAMP: =%

adb logcat -v threadtime > %SAVESTAMP%.txt

התוצרים של הרצת הסקריפט:

שמירת קבצי וידאו

וידאו עוזר מאוד להבין את ה-Flow שהמשתמש ביצע ויכול לעזור למפתח לשחזר את התקלה בקלות ע"י שחזור הצעדים בהקלטה מלבד תיאור התקלה, צילום המסך / לוג שנצרף לו.

הסקריפט מחולק ל-2, קודם כל נריץ את הפקודה הבאה על מנת להתחיל את ההקלטה:

adb shell screenrecord/sdcard /.mp4

לאחר מכן נסיים את ההקלטה עם Ctrl + C. על מנת למשוך את ההקלטה מהמכשיר נריץ את הסקריפט הבא:

cd C:\Users\\Desktop

adb pull /sdcard/.mp4

adb shell rm /sdcard/.mp4

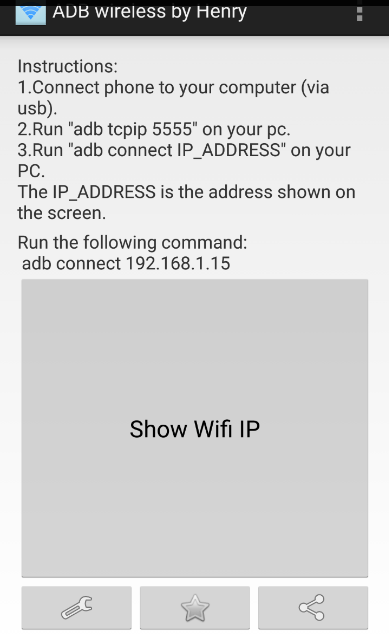

הרצת פקודות ADB באמצעות Wi-Fi

על מנת לנתק את התלות של חיבור פיזי בין המכשיר למחשב, נוכל להריץ פקודות adb אל המכשיר באמצעות חיבור Wi-Fi. המלצתי היא להשתמש באפליקציה שהורדתי מ- Google Play שקראת ADB wireless ולעקוב אחרי ההוראות לביצוע:

לסיכום

במאמר זה סקרנו את ADB:

- התקנתו

- הפעלתו

- פקודות ADB שימושיות בביצוע בדיקות מובייל: צילום מסך, שמירת לוגים של Logcat, צילום וידאו ושימוש ב-ADB באמצעות Wi-Fi.

נתראה במאמר הבא 😊

מאמרים נוספים של ניר טל: